Hacking Games 2010 : Samedi 6 Novembre

ENGLISH VERSION SOON!

L'édition 2010 du Hackfest comporte 2 soirées d'environ 8 heures de sécurité et de hacking games! Voici les détails du samedi soir!

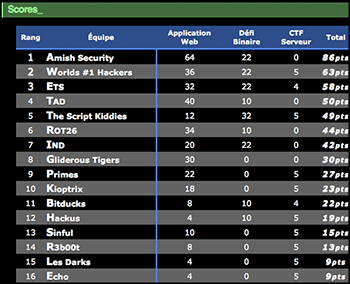

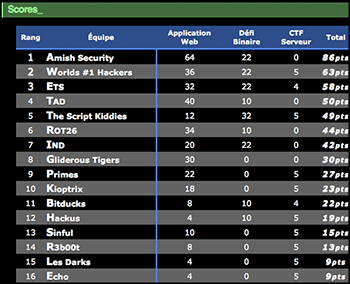

Pointage final

Prix

L'équipe gagnante (Amish security) et la seconde place (Worlds #1 Hackers) ont remporté une certification et l'accès au Laboratoire de Offensive Security

L'équipe gagnante a eu le droit à des passes gratuites pour le Hackfest 2011

WebCTF / CTF Application Web

Présenté par: Philippe Arteau

Philippe est présentement étudiant en génie logiciel à l'École de Technologie Supérieure. Il s'intéresse depuis quelques années à

la sécurité des applications web.

Concept

Une application web vulnérable sera présentée aux participants. Pour chaque vulnérabilité trouvée, un drapeau sera dévoilé.

Les types de failles seront très diversifiés et le niveau de difficulté variera également pour offrir un défi à tous.

Le Top10 de l'OWASP est une excellente ressource pour en apprendre sur les

différents vecteurs d’attaque pouvant se retrouver lors de cette épreuve.

Il existe un grand nombre de simulations pour se pratiquer en toute légalité. En voici deux :

Sploits kiddie pr0n :AKA: ExecUS edition Hackfest 2010

Présenté par: Alexandre Létourneau

System Administrator / Security Enthusiast

Concept

ExecUS contient des épreuves qui sont idéales pour les néophytes désireux d’apprendre comment exploiter les: Race conditions, Buffer overflows (stack/heap),

Integer overflows, les ommissions de format strings, etc.

Afin de réduire la courbe d’apprentissage, la plupart des mécanismes de sécurité moderne, tels que: stack/mmap/libs/exec/vdso ASLR,

Stack/Heap protector, PIE, relro, non-executable memory segments ou encore l’obfuscation de pointeurs libc, seront désactivés pour

l’ensemble de ces épreuves.

Mini CTF: TOUS LES CHEMINS MÈNENT À ROME

Présenté par: Super Anonymous MartyBoy!

Le concours consiste à pénétrer un réseau par les failles applicatives et système présente sur le parcours et récolter les flags.

Plusieurs chemins mènent à Rome mais un seul mène au trésor de César.

Commandites

Merci à nos parteneraires sans quoi, ces compétitions n'auraient vue le jour.

Prêt de l'équipement réseau

Prêt de serveurs

© Hackfest Communication, 2010. All rights reserved.